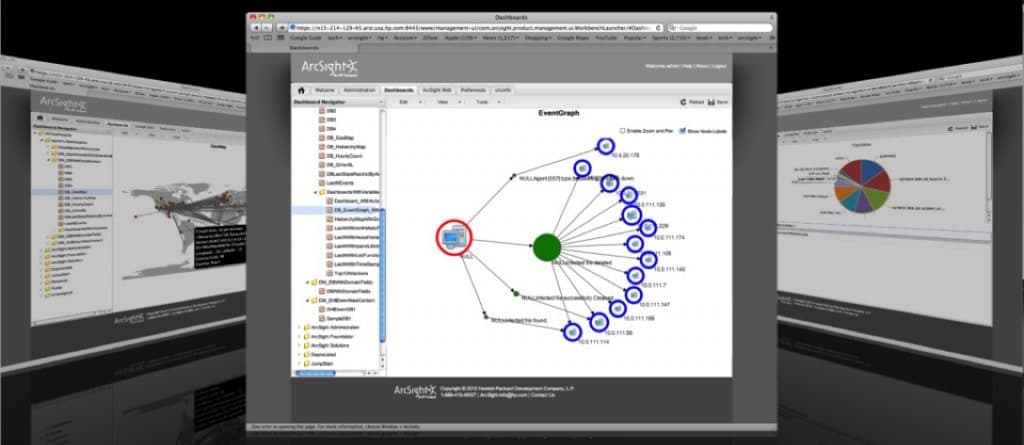

HPE aurait permis à Echelon, une entreprise proche du ministère de la défense russe et du FSB, successeur du KGB, d’examiner le code source du logiciel de cybersécurité Arcsight. La firme de Palo Alto espérait ainsi obtenir les certifications nécessaires pour vendre son produit auprès du secteur public russe. C’est ce qui apparaît dans plusieurs documents officiels russes qu’a consulté Reuters, qui révèle l’information. Celle-ci a été confirmée par le patron d’Echelon, Alexey Markov et par le FSTEC (Federal Service for Technical and Export Control), chargé de valider les produits considérés comme sensibles avant leur importation sur le territoire russe. Le FSTEC voulait s’assurer qu’aucune porte dérobée ne figurait dans ArcSight, désormais utilisé par plusieurs sociétés proches du Kremlin telles que la banque VTB et l’organe d’information officiel russe Segodnya, qui regroupe l’ancienne agence de presse Novosti et la radio La Voix de la Russie.

Or, ArcSight est également utilisé par le Pentagone et plusieurs services de l’armée US. Plusieurs anciens responsables des services secrets américains, de même que d’anciens employés d’ArSight et des experts indépendants en matière de sécurité estiment au contraire que l’étude du code source pourrait aider Moscou à découvrir des faiblesses dans le logiciel et aider des hackers à lancer en toute discrétion des cyberattaques. « C’est une énorme vulnérabilité. Vous donnez définitivement accès à l’intérieur du logiciel et la possibilité à un adversaire d’exploiter des failles potentielles », a affirmé à Reuters Greg Martin, un ancien architecte sécurité d’ArcSight. « Une réponse à une attaque serait alors franchement impossible à établir », a indiqué Allen Pomeroy, un autre ancien architecte sécurité de l’éditeur.

L’examen du code source s’est déroulé l’an dernier à une époque de forte tension entre Washington et Moscou, accusé d’avoir lancé plusieurs cyberattaques contre des entreprises, des agences fédérales et des personnalités politiques américaines.

Chez HPE, on minimise l’importance de ces révélations. Une porte-parole a expliqué que les questions concernant de potentielles vulnérabilités étaient « hypothétiques et de nature spéculatives ». Elle a indiqué que l’examen du code a été réalisé par Echelon dans un centre R&D d’HP et sous la supervision du constructeur. Selon elle, aucun code ne peut être extrait du site. La porte-parole a précisé que de tels analyses par les Russes se déroulaient depuis plusieurs années. « Nos codes sources et produits ne sont en aucune manière compromis », a-t-elle ajouté. Un certain nombre de multinationales comme Cisco et SAP se prêteraient également à de tels examens mais d’autres comme Symantec les refusent pour des questions de sécurité.

Interrogé par Reuters, le Pentagone a expliqué que, sans faire l’objet d’un examen de code stricto sensu, les produits provenant de fournisseurs extérieurs sont soumis à une évaluation approfondie et surveillés en permanence par la DISA (Defense Information Systems Agency du ministère) après leur déploiement.

Acquis par HPE en 2010, ArcSight fait partie, rappelons-le, des activités qui ont fusionné le mois dernier avec celles de l’éditeur britannique Micro Focus.